In den Vereinigten Staaten haben Hacker das Netzwerk des Wasserwerks der Stadt Oldsmar/Florida gezielt attackiert. Die aggressiven Angreifer versuchten durch gezielten Fernzugriff die Zufuhr von Natriumhydroxid gesundheitsschädlich zu verändern. Reaktionsschnelle Mitarbeiter konnten allerdings rechtzeitig verhindern, dass der massive Eingriff in die Wasseraufbereitungsanlage vorgenommen werden konnte.

Hacker-Angriffe nehmen zu

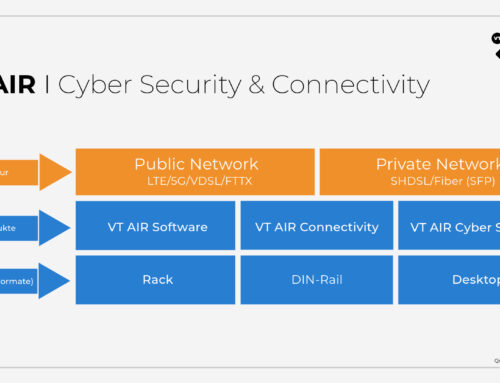

Immer häufiger kommt es vor, dass die IT-Netzwerke von „Kritischen Infrastrukturen“ Ziele von Hacker-Angriffen werden. Oftmals liegt es an veralteten und unsicheren Technologien, die in den Netzwerken eingesetzt werden, dass die Angreifer leichtes Spiel haben. „Das Bewusstsein für die Gefahren ist vielerorts noch nicht richtig ausgeprägt“, sagt Sven Auhagen, CEO der Voleatech GmbH. Voleatech entwickelt unter anderem moderne Router https://www.voleatech.de/de/vtair/ und Firewalls für komplexe industrielle Umfelder und Kritische Infrastrukturen. „Dem Einsatz neuer Technologien stehen in der Regel Kosten und ein fehlendes Bewusstsein für die Sicherheit in IT-Netzwerken im Weg“. Mitunter sind es wie in dem genannten Fall erfahrene Mitarbeiter und nicht die Technik, die Schlimmeres bei den Hacker-Angriffen verhindern.

Der richtige Schutz von IT-Netzwerken

„Der richtige Schutz von IT-Netzwerken basiert auf Technologien, die nicht nur den Stand der Technik repräsentieren, sondern einen Schritt weiter gehen und Attacken selbstständig erkennen und unterbinden“, so Auhagen. Gerade Behörden müssen diesbezüglich umdenken und sich anpassen. Sie verlassen sich aber allzu sehr auf tradierte Technik und scheuen die Veränderung nicht nur aus Kostengründen. Leider gilt aber: Die Hacker bestimmen in der Regel das Tempo. Wer bei der technischen Erneuerung zögert, provoziert Angriffe und immense Schäden. Der Angriff auf das Wasserwerk in den USA zeigt zudem, Hacker wollen nicht nur Schaden in der IT anrichten, sie provozieren bewusst Folgeschäden, die – wie in diesem Fall – die Gesundheit vieler Tausend Menschen betroffen hätten. Diesbezüglich darf es keine Kompromisse geben. Die IT muss die Sicherheit gewährleisten.