In jüngster Zeit kommt es immer wieder zu größeren Angriffen auf Unternehmen, in deren Rahmen die Hacker den Zugriff auf lokale oder im Netzwerk erreichbare Daten und Systeme unterbinden – ein Worst Case. Die Angreifer verschlüsseln Daten oder ganze Datenbanken, das Unternehmen ist faktisch lahmgelegt. Das Konzept: Die Firmen werden in Folge mit hohen Lösegeldsummen erpresst. Bei Zahlung geben die Kriminellen dann – unter Umständen – die Daten wieder frei. Neben dieser Art von Erpressung nutzen die Hacker aber auch einen anderen Weg, in dem sie eine Erpressung vortäuschen, um die Systeme nachhaltig zu sabotieren. Dabei geht es also nicht um die vordergründige Lösegeldforderung, sondern um die Sabotage im Hintergrund. https://de.wikipedia.org/wiki/Ransomware

Exkurs: Bei der jüngsten Ransomware-Attacke auf den amerikanischen IT-Dienstleister ‚Kaseya‘ haben Cyber-Kriminelle gleichzeitig hunderte Unternehmen angegriffen. Die Hacker von ‚REvil‘ nutzten eine Schwachstelle aus, um die Kunden von Kaseya mit einem Verschlüsselungstrojaner lahm zu legen. Sie sperrten Zugriffe auf Systeme, um damit hohe Summen Lösegeld zu erpressen. Eine Art Domino-Effekt entstand, da zu den Kunden des IT-Dienstleisters zahlreiche weitere IT-Unternehmen in der ganzen Welt gehörten, die ebenfalls ein großes Kunden-Netzwerk haben. Dies hatte unter anderem große Auswirkungen auf Kassensysteme einer schwedischen Supermarktkette – aber auch deutsche Unternehmen wurden getroffen. Quelle: http://www.bsi.bund.de

Firewalls müssen auf dem Stand der Technik sein

Eine eklatante Gefahr stellt diese Art von Angriffen für Einrichtungen mit Schwachstellen in Fernwartungs- und VPN-Zugängen dar. Das geht aus dem Bericht „Die Lage der IT-Sicherheit in Deutschland 2020“ hervor. In solchen Fällen kommt es zu direkten Zugriffen auf die zu wartenden Systeme, um sie im schlimmsten Fall zu sabotieren. Das ist auch bei Kritischen Infrastrukturen zunehmend der Fall.(https://www.voleatech.de/de/gezielte-angriffe-nehmen-zu/)

„Um sich vor solchen Szenarien besser zu schützen, gilt es auch die Firewall-Systeme immer auf dem aktuellen Stand der Technik zu halten – Hard- als auch Software“, sagt Sven Auhagen, CEO der Voleatech GmbH, einem führenden Anbieter moderner Netzwerktechnologie aus Deutschland. Zahlreiche Unternehmen und Infrastrukturbetreiber denken inzwischen nach zögerlichen Anfängen um und setzen gezielt auf moderne Lösungen. Der Grund ist einfach: Die Kompromittierung der Systeme führt letztlich zu deutlich höheren Kosten (Aufsetzen der Infrastruktur) und unter Umständen zu massiven Schäden in der Peripherie – gerade bei Kritischen Infrastrukturen. Eine Umstellung auf moderne Technologien macht also in doppelter Hinsicht Sinn.

Kritische Infrastrukturen gilt es besonders zu schützen

Kritische Infrastrukturen wie die Energieversorgung müssen besonders geschützt werden, weil Ausfälle oder Störungen Dominoeffekte auslösen können. Deswegen muss die IT-Infrastruktur an die Erfordernisse der digitalen Transformation angepasst werden. Folgende Grundsätze sollte man dabei beachten:

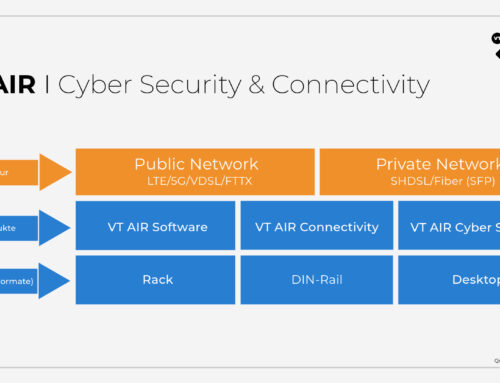

Konnektivität: Maschinen sind über öffentliche oder private Leitungen verbunden, die verschiedene Technologien wie SFP, SHDSL, VDSL, LTE und RJ45 nutzen.

Sicherheit: Kritische Systeme benötigen einen hohen Sicherheitsstandard, um sich vor Angriffen wie Denial of Service (DOS) oder Distributed Denial of Service (DDOS) sowie Hackern zu schützen.

Wartbarkeit: Die Systeme haben die Fähigkeit, unabhängig zu arbeiten. Das Management sollte schnell und zentralisiert sein sowie kontinuierliche Updates durchführen, um einen hohen Sicherheitsstandard zu gewährleisten.

Schutz: Zum Schutz kritischer Infrastrukturen sollten verschiedene Technologien eingesetzt werden, wie DDOS-Schutz, Intrusion Detection and Protection (IDS/IPS), Firewalls und VPNs.

Das Risiko von Cyber-Angriffen kann durch einfache, intelligente und erweiterbare Netzwerkinfrastrukturen auf Basis von Routing-Gateways der nächsten Generation gemindert werden, da diese für industrielle Umgebungen geeignet sind und sowohl eine hohe Flexibilität im Netzwerkdesign (aufgrund verschiedener Schnittstellentypen) als auch Schutz vor Cyber-Angriffen durch integrierte Firewall-Software bieten. VT AIR Firewalls erfüllen diese Grundsätze und werden bereits erfolgreich von Netzbetreibern und Energieversorgern eingesetzt. https://www.voleatech.de/de/vtair/

Nicht ohne Grund: Die Zahl der steigenden Kritis-Meldungen zeigt die Notwendigkeit moderner Netzwerktechnologie: 2018 kam es zu 145 Meldungen, 2019 zu 252 und ein Jahr später waren es laut BSI bereits 419. Rund sieben Millionen Meldungen zu Schadprogramm-Infektionen übermittelte das BSI 2020 an deutsche Netzbetreiber. Man kann also durchaus von einer ernsten Lage sprechen.

Folgende Regeln des BSI (Bundesamt für Sicherheit in der Informationstechnik) sollte man grundsätzlich im Umgang mit den eignen Systemen beachten:

- Regelmäßige, möglichst automatische Sicherheitsupdates aller Geräte;

- Virenschutzprogramme aktivieren;

- keine E-Mails von unbekannten, unseriösen Absendern öffnen;

- Regelmäßige, externe Datensicherungen

www.bsi.bund.de

Foto: istockphoto/D-Keine